Decine di giochi da Google Play contengono un trojan Android

28 gennaio 2016

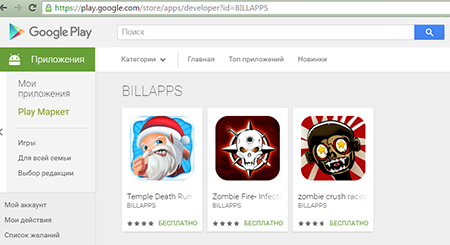

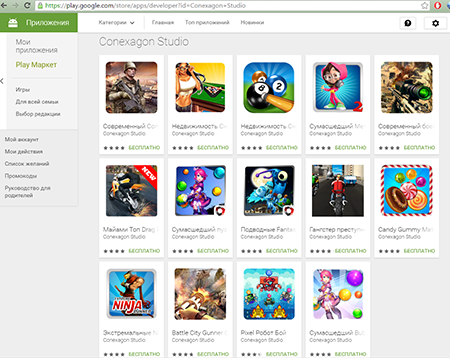

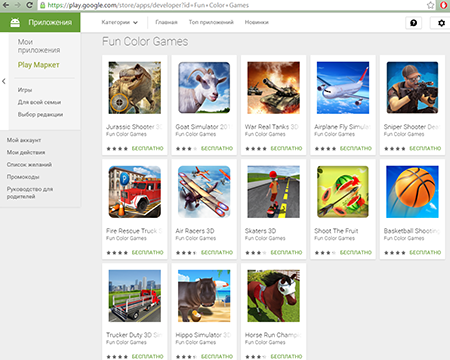

Gli autori del virus l'hanno incorporato in oltre 60 giochi e quindi li hanno pubblicati nella directory Google Play a nome di oltre 30 sviluppatori, in particolare Conexagon Studio, Fun Color Games, BILLAPPS e altri ancora. Doctor Web ha informato la società Google di questo problema, però al momento della pubblicazione di quest'articolo i giochi infetti erano ancora disponibili in Google Play, perciò nelle ore successive alla pubblicazione è consigliabile evitare di scaricare giochi dalla directory su dispositivi non protetti da antivirus.

A prima vista, questi programmi non sono molto diversi da tante altre tali applicazioni - nonostante la loro qualità mediocre, dopo l'avvio forniscono le funzionalità dichiarate. Se gli utenti avessero saputo del trojan incluso in questi software, avrebbero difficilmente accettato di installarli.

Android.Xiny.19.origin trasmette sul server le informazioni: l'identificatore IMEI e l'indirizzo MAC del dispositivo compromesso, la versione e la lingua corrente di SO, il nome dell'operatore mobile, la disponibilità della scheda di memoria, il nome dell'applicazione in cui il trojan è incorporato, nonché informa se quest'applicazione si trova nella directory di sistema.

Tuttavia, il pericolo principale di Android.Xiny.19.origin consiste in quello che su comando dei malintenzionati il trojan può scaricare e dinamicamente lanciare qualsiasi file apk. Questa funzione del trojan è realizzata in un modo molto interessante. In particolare, per mascherare un oggetto malevolo, gli hacker lo nascondono in immagini appositamente create, applicando de fatto tecniche di steganografia. A differenza di crittografia, quando l'informazione originale viene crittografata, e il fatto di crittografia può suscitare sospetto, la steganografia permette di nascondere alcuni dati senza richiamare attenzione. A quanto pare, in questo modo gli hacker hanno deciso di rendere la vita difficile per gli analisti dei virus con l'aspettativa che loro non presteranno attenzione alle immagini apparentemente innocue.

Dopo aver ottenuto dal server di controllo l'immagine richiesta, Android.Xiny.19.origin, tramite un specifico algoritmo, estrae da essa un file apk nascosto e lo esegue.

Android.Xiny.19.origin possiede anche altre funzioni malevole. In particolare, il trojan può scaricare vari software e offrire al proprietario del dispositivo infetto di installarli, e se sono disponibili i permessi di root, il trojan può installare e rimuovere applicazioni senza la conoscenza dell'utente. Inoltre, il programma malevolo può visualizzare svariata pubblicità indesiderata.

Attualmente Android.Xiny.19.origin non ha le funzioni per l'ottenimento di permessi di root. Tuttavia, tenendo presente che l'installazione di software è uno dei principali obiettivi del trojan, nulla impedisce ai criminali informatici di impartire il comando di download di alcuni exploit in modo che il programma malevolo ottenga i permessi necessari e inizi a installare e persino rimuovere programmi in un modo invisibile all'utente.

Gli specialisti Doctor Web avvertono i proprietari dei dispositivi mobili Android che è sempre meglio rinunciare all'installazione di software inattendibili anche se si trovino nella directory ufficiale Google Play. Tutte le applicazioni che contengono il trojan Android.Xiny.19.origin vengono rilevate e neutralizzate con successo dai prodotti antivirus Dr.Web per Android, perciò i nostri utenti sono protetti in modo sicuro contro questa minaccia informatica.